Короткая версия, обсуждение и комментарии — в канале.

Корпоративные чаты глазами SOC: Telegram и Slack под прицелом

Практический разбор угроз для Telegram Desktop и Slack: tdata, OAuth-токены, фишинг, MITRE ATT&CK и мониторинг.

🔥 Корпоративные чаты глазами SOC: Telegram и Slack под прицелом

Часть 1

Корпоративные и не очень мессенджеры — это не только удобство и скорость работы, но и привлекательная мишень для атак. Сегодня посмотрим на угрозы для Telegram Desktop и Slack с конкретными примерами и советами по защите.

📌 Telegram Desktop: уязвимая папка tdata

Самый опасный сценарий — кража папки tdata. В ней хранятся сессии и ключи авторизации. Получив её, злоумышленник запускает ваш Telegram без уведомлений о новой сессии!

🛠 Пример атаки: вредонос Telegrab (или другие) автоматически собирал данные папки.

https://www.sonatype.com/blog/pypi-packages-steal-telegram-cache-files-add-windows-remote-desktop-accounts

Как устроена папка tdata в Telegram Desktop

Папка tdata — это сердце клиента Telegram Desktop. Именно в ней хранятся все ключи, сессии и кэш, обеспечивающие бесшовную авторизацию пользователя. Понимание структуры tdata помогает как защищаться, так и анализировать компрометации.

🔍 Что внутри tdata?

tdata/

├── D877F783D5D3EF8C/

│ └── user_data, settings, кеш сообщений

├── map*.json

├── *.key

├── emojis, themes, temp-files🔐 Ключевые файлы

D877F783D5D3EF8C/— основная директория, где Telegram хранит данные аккаунта (номер, имя, ID, чаты, контакты). Название папки — это хеш ID API Telegram.map0.json / map1.json— указатели Telegram, связывающие ключи с сессионными данными. Именно с них Telegram начинает восстановление сессии.*.key— ключи для расшифровки данных, зашифрованных в сессии.emoji/, themes/— интерфейс и визуальные настройки клиента.temp/ и кэш— временные файлы, изображения и вложения.

⚠️ Другие риски для тг

- Фейковые клиенты Telegram

- Перехват SMS-кодов

- ФейкБосс (Про эту писал ранее)

https://t.me/na_soc/11

📌 Slack: фишинг и OAuth-токены

В Slack основные угрозы — это перехват OAuth-токенов и фишинг через поддельные приложения. Злоумышленники получают доступ к переписке и даже отправляют сообщения от вашего имени!

🛠 Пример атаки: EvilSlackbot отправлял фишинговые сообщения в Slack от имени бота.

https://drew-sec.github.io/EvilSlackbot/

⚠️ Дополнительные векторы

- Скомпрометированные сторонние приложения

- Вредоносные браузерные расширения

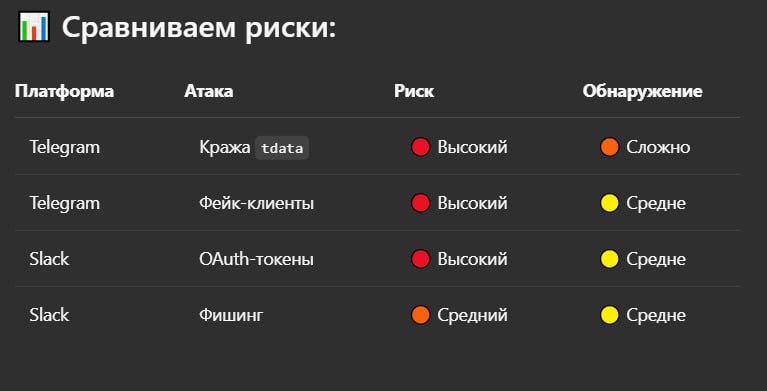

📊 Сравниваем риски

Часть 2

🛡 Защита и мониторинг

Telegram: EDR-мониторинг (file.path:"Telegram\\tdata" AND event.action:("file_copy","file_move")). Ложные срабатывания возможны при обновлениях и резервных копиях — используйте исключения.

📍 Что важно

- Контекст: кто инициировал копирование, какие процессы запущены.

- Исключения: Telegram-обновления и легитимный бэкап.

- Дополнительный анализ: запуск Telegram с необычных путей или под нештатными пользователями.

Slack: регулярные аудиты OAuth-приложений, защита от фишинга и контроль браузеров.

⚠️ Обязательно используйте многофакторную аутентификацию (MFA), шифруйте трафик (HTTPS) и контролируйте время жизни сессий.

🎯 Привязка к MITRE ATT&CK

📈 Основные тенденции, что говорят вендоры

📌 🔥 Рост атак на мессенджеры:

Согласно отчету Group-IB за 2023 год, 19% всех APT-групп использовали Telegram как C2-канал или канал доставки команд.

Источник → Group-IB Hi-Tech Crime Trends 2023

https://group-ib.com/media-center/press-releases/hi-tech-crime-trends-2023/

📌 🎯 Slack под ударом OAuth-фишинга:

По данным Proofpoint, в 2022–2023 гг. наблюдался рост атак на Slack OAuth-приложения на 85%, особенно в цепочках BEC-атак.

Источник → Proofpoint Threat Report 2023

https://www.proofpoint.com/us/resources/threat-reports

📌 🧵 Telegram как канал для утечек:

Специалисты Check Point и Kaspersky фиксировали утечку корпоративных данных через Telegram,

Источник → Check Point Report: Telegram used for InfoStealer exfiltration (2023)

https://research.checkpoint.com/2023/telegram-channels-used-as-exfiltration-platforms/

🧠 Обучение пользователей: фишинг в чате как он есть

Обучение сотрудников — один из самых мощных инструментов снижения риска. Особенно, когда злоумышленники используют знакомые интерфейсы, как Slack или Telegram.

🎣 Пример фишинга в Slack

Сценарий:

Внутри Slack появляется «системное» уведомление от якобы службы безопасности:

👮♀️ Security Notification:

Unusual login detected. Please verify your account immediately to avoid being locked out.

🔗 Verify Now

⚠️ Отличить тяжело

- Имя бота может быть

slack-support,SecurityилиIT Helpdesk - Аватарка — иконка Slack

- Сообщение отправлено через интеграцию или Slackbot

💬 Берегите чаты и данные! Да хранит нас первая линия SOC без людей😂 🔐

Продолжение — в Telegram

Если материал был полезен, в канале есть короткая версия, обсуждение и новые тексты про SOC, incident response, процессы и безопасность без лишней косметики.